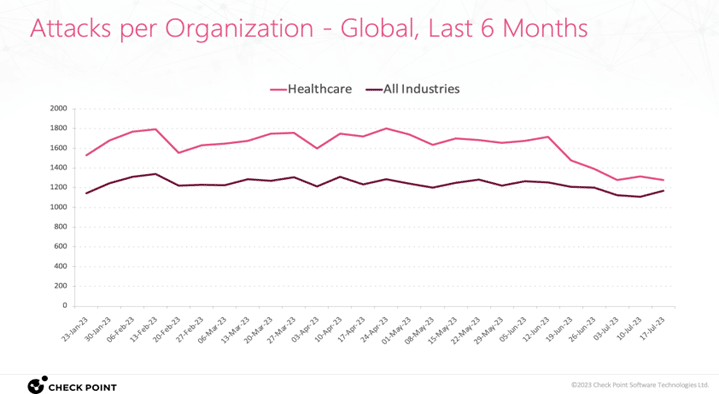

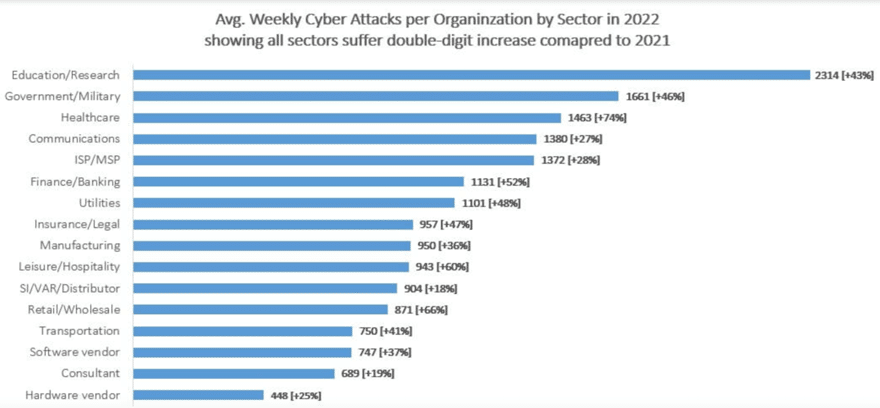

Szpitale, kliniki i sektor opieki zdrowotnej w coraz częściej stają się głównym celem cyberataków zorganizowanych grup przestępczych, które kuszone są ogromnymi zyskami z tego procederu…. W Polsce liczba zgłoszonych cyberataków na placówki ochrony zdrowia wzrosła trzykrotnie w ciągu jednego roku – z 13 w 2021 do 43 w 2022 i przez cały czas rośnie – wynika z oficjalnych danych Ministerstwa Cyfryzacji. Opieka zdrowotna jest najczęściej atakowanym sektorem na świecie z blisko 1800 atakami tygodniowo. W 2022 roku branża zanotowała wzrost liczby ataków na całym świecie o 74 proc. – ujawniają eksperci firmy Check Point Research.

– Ataki na instytucje opieki zdrowotnej mogą być szczególnie niebezpieczne dla stabilności życia społecznego. To nie tylko obawa o dane pacjentów, ale o systemy komunikacji pomiędzy placówkami zdrowia, logistyki i rozmieszczania pacjentów w szpitalach. Od kilku lat jesteśmy świadkami poważnych ataków ransomware na te instytucje i łańcuchy dostaw. Coraz więcej usług jest dostarczanych online, dlatego zakłócenia spowodowane takimi atakami mogą być wyjątkowo szkodliwe dla naszych danych i niebezpieczne dla naszego życia – ostrzega Wojciech Głażewski, dyrektor firmy Check Point Software Technologies w Polsce.

W styczniu 2023 roku naukowcy z University of Minnesota i University of Florida opracowali dokładną analizę częstotliwości ataków ransomware na organizacje opieki zdrowotnej. Według badania, roczna liczba ataków podwoiła się z 43 do 91, podczas gdy liczba wykradzionych poufnych danych pacjentów wzrosła ponad 11-krotnie, z około 1,3 miliona w 2016 r. do ponad 16,5 miliona w 2021 r. W tych atakach około połowa organizacji opieki zdrowotnej szczęśliwie była w stanie przywrócić kopie zapasowe. Według ekspertów 95% kradzieży tożsamości pochodzi ze skradzionej dokumentacji medycznej (Get Astra). Głównymi powodami, dla których przestępcy atakują branżę medyczną, jest chęć zdobycia pieniędzy (95%) poprzez sprzedaż poufnych danych osobowych (2022 Parachute).

– Światowa branża opieki zdrowotnej wciąż obserwuje rosnącą liczbę ataków, które mają wpływ na opiekę nad pacjentem, wielomilionowe koszty odzyskiwania danych i ujawnienie danych pacjentów w dziesiątkach milionów — potwierdza Leon Lerman, dyrektor generalny Cynerio, firmy współpracującej z Check Point Software.

Zdaniem ekspertów obecna podatność służby zdrowia na cyberataki wynika z faktu, iż branża ta w przeszłości nie inwestowała w cyberbezpieczeństwo tak intensywnie jak inne branże. Zamiast tego większość zasobów słusznie koncentrowała się na poprawie opieki nad pacjentami i ratowaniu życia. A skala zagrożenia jest zaskakująca – już w 2022 roku miało miejsce 707 incydentów naruszenia bezpieczeństwa danych, w których skradziono 51,9 mln danych osobowych. Nic dziwnego, iż sektor opieki zdrowotnej jest tak powszechnym celem (Independent.Co.UK).

Średnia tygodniowa liczba ataków na wybrane sektory w 2022 roku (vs 2021) Dane: Check Point Software Technologies

Od początku 2023 roku branża opieki zdrowotnej doświadczyła najwięcej naruszeń danych a koszty były najwyższe od 12 lat. Koszty naruszeń danych w służbie zdrowia w 2023 r. osiągnęły średnio 9,3 mln USD na incydent, co oznacza wzrost o 29,5% w porównaniu z 2020 r. Wszystkie inne branże odnotowały łączną medianę strat w wysokości 3,86 mln USD w 2020 r. i 4,24 mln USD w 2021 r. (Compliancy Group).

Rosnące zagrożenie zaniepokoiło europejskie władze a Agencja Unii Europejskiej ds. Cyberbezpieczeństwa (ENISA) wezwała w lipcu 2023 r. do natychmiastowych działań ze strony państw członkowskich. W raporcie na temat krajobrazu cyberzagrożeń dla sektora zdrowia, ENISA uznała ataki ransomware – odpowiedzialne za 54% wszystkich ataków cybernetycznych – za najważniejsze zagrożenie dla unijnego sektora zdrowia. Z analiz wynika, iż europejski sektor opieki zdrowotnej doświadczył znacznej liczby incydentów, przy czym szpitale poniosły największy ciężar, zgłaszając 42% incydentów. Ponadto celem ataków były władze, organy i agencje ds. zdrowia (14%) oraz przemysł farmaceutyczny (9%).

Sytuacja w Polsce nie odstaje od światowych trendów. Wyłudzenia pieniędzy, szantaże, podszywanie się pod inne osoby i blokowanie systemu – szpitale w 2022 r. odnotowały ponad 3-krotne zwiększenie się liczby cyberataków. W zeszłym roku zgłoszono 43 takie zdarzenia – w 2021 r. było ich zaledwie 13 (dane Ministerstwa Cyfryzacji i zespołu reagowania w Naukowej i Akademickiej Sieci Komputerowej). Ataki te były głównie związane z wysyłaniem wiadomości elektronicznych z plikami zainfekowanymi szkodliwym oprogramowaniem – podszywano się też pod osoby decyzyjne w szpitalach i nakłaniano do przelania pieniędzy.

– Skala problemu powoli wymyka się spod kontroli a Polska i jej placówki zdrowia coraz częściej pojawiają się na mapie celów hakerów – zwracają uwagę eksperci firmy Check Point Research. W lutym 2023 roku, szpitale w Holandii, Wielkiej Brytanii oraz innych europejskich zostały zaatakowane przez rosyjskich hakerów – poinformowała agencja AFP. Do ataków przyznała się grupa cyberprzestępców KillNet. Hakerzy mieli również celować w polskie placówki medyczne i Ministerstwo Zdrowia. W tym samym czasie doszło do spektakularnego ataku, który wywołał problem wewnętrznego systemu Centralnego Szpitala Klinicznego w Łodzi – przestała działać strona internetowa oraz skrzynka mailowa placówki. W oficjalnym komunikacie CSK potwierdziła, iż doszło do cyberataku. Wcześniej, w listopadzie 2022 roku Instytut Centrum Zdrowia Matki Polki (ICZMP) w Łodzi padł ofiarą cyberataku, po którym zdecydowano się na wyłączenie wszystkich systemów informatycznych. W obliczu rosnących ataków w 2022 roku szpitale miały otrzymać z NFZ od 270 do 900 tysięcy złotych, na podniesienie poziomu bezpieczeństwa systemów teleinformatycznych. Za te pieniądze mogły kupić oprogramowania, systemy antywirusowe, a także przeprowadzić szkolenia pracowników.

Według danych ENISA ransomware jest jednym z głównych zagrożeń dla służby zdrowia (54% incydentów). Tendencja ta prawdopodobnie się utrzyma. Tylko 27% ankietowanych organizacji z sektora opieki zdrowotnej ma dedykowany program obrony przed oprogramowaniem ransomware. Kierując się korzyściami finansowymi, cyberprzestępcy wymuszają okup zarówno od placówek zdrowotnych, jak i pacjentów, grożąc ujawnieniem poufnych danych osobowych. Dane pacjentów, w tym elektroniczna dokumentacja medyczna, były najczęściej atakowanymi zasobami (30%). Blisko połowa wszystkich ataków (46%) miała na celu kradzież lub wyciek danych organizacji zdrowotnych.

Za większość ataków (53%) odpowiadali motywowani finansowo cyberprzestępczy. W czasie pandemii doszło do wielu przypadków wycieku danych z systemów i laboratoriów badawczych związanych z COVID-19 w różnych krajach UE. Jako główne przyczyny tych wycieków zidentyfikowano błąd ludzki i złe praktyki w zakresie bezpieczeństwa, w tym błędne konfiguracje. Incydenty te wyraźnie przypominają o znaczeniu procedur w zakresie cyberbezpieczeństwa.

Ataki na łańcuchy dostaw i dostawców usług opieki zdrowotnej spowodowały zakłócenia lub straty dla organizacji zdrowotnych (7%). ENISA ujawniła, iż organizacje opieki zdrowotnej zgłosiły największą liczbę incydentów bezpieczeństwa związanych z lukami w oprogramowaniu lub sprzęcie, przy czym 80% respondentów podało luki w zabezpieczeniach jako przyczynę ponad 61% incydentów związanych z bezpieczeństwem.

Wydarzenia geopolityczne i aktywność haktywistów doprowadziły na początku 2023 r. do gwałtownego wzrostu liczby innego rodzaju ataków typu DDoS (Distributed Denial of Service) dokonywanych przez prorosyjskie grupy atakujące szpitale i placówki zdrowia (9% wszystkich incydentów).

W raporcie ENISA zwrócono również uwagę na poniesione straty finansowe – oszacowano, iż średni koszt poważnego incydentu związanego z bezpieczeństwem w sektorze opieki zdrowotnej w Europie wynosi 300 000 euro.

2 lat temu

2 lat temu

![10 obowiązków kadrowych przed sezonem urlopowym [Miniporadnik]](https://webp-konwerter.incdn.pl/eyJmIjoiaHR0cHM6Ly9nLmluZm9yLnBsL3AvX2ZpbG/VzLzM5MTU1MDAwL3VybG9wLXd5cG9jenlua293ZS1k/emlhbC1rYWRyLWktcGxhYy1vYm93aWF6a2ktcHJ6ZW/Qtc2V6b25lbS0zOTE1NDY3OS5qcGciLCJ3IjoxMjAwfQ.webp)